2026.2.9刷题记录

[SWPUCTF 2021 新生赛]here_is_a_bug

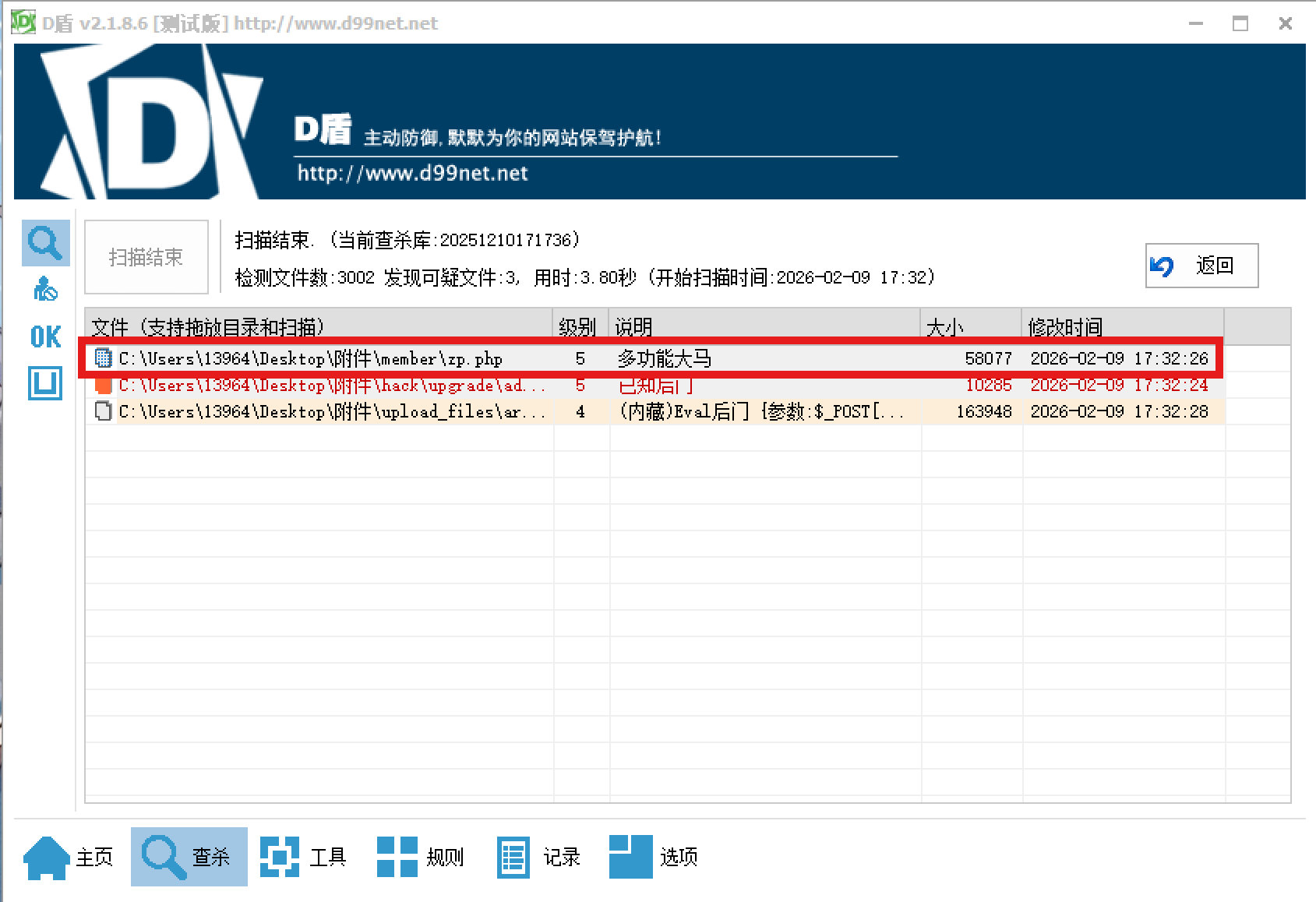

D盾扫一下

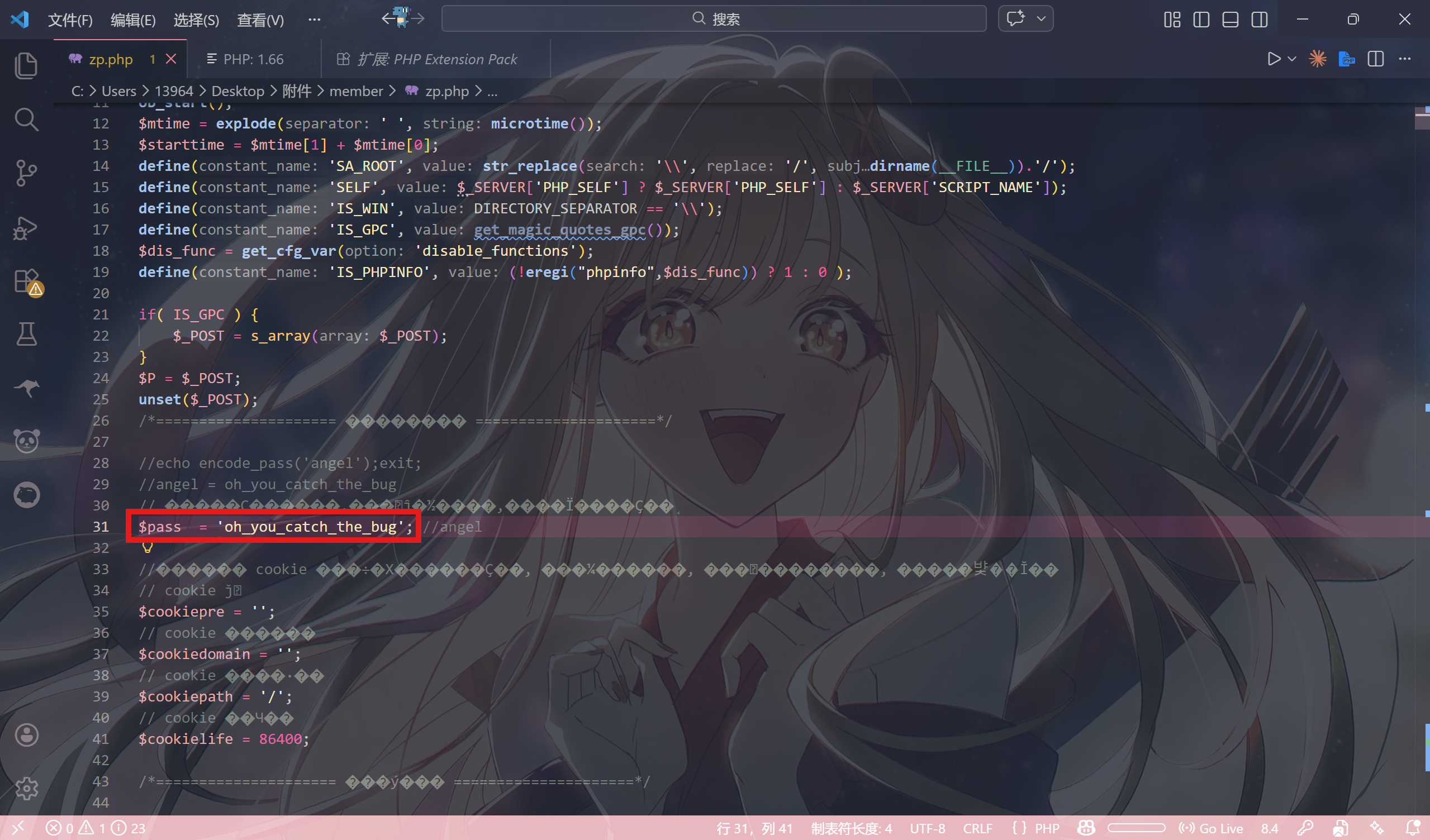

查看附件>member>zp.php

这段代码里明确定义了登录密码

//echo encode_pass('angel');exit;

//angel = oh_you_catch_the_bug

$pass = ‘oh_you_catch_the_bug’; //angel

if($pass) {

if ($act == ‘login’) {

if ($pass == encode_pass($P[‘password’])) {

scookie(‘loginpass’,encode_pass($P[‘password’]));

@header(‘Location: ‘.SELF);

exit;

}

}

angel是早期国内非常流行的一款PHP WebShell,默认密码是angel,但为了绕过简单关键字检测,作者讲实际密码设置为oh_you_catch_the_bug

NSSCTF{oh_you_catch_the_bug}

[LitCTF 2023]easy_shark

卧底小帅在潜伏期间截获了一段非常可疑的流量,为了里面的内容不被泄露出去,小帅将flag进行了加密,你能成功发现犯罪团伙的秘密,并拯救小帅吗?flag格式:NSSCTF{flag_木马连接的key}

伪加密修复

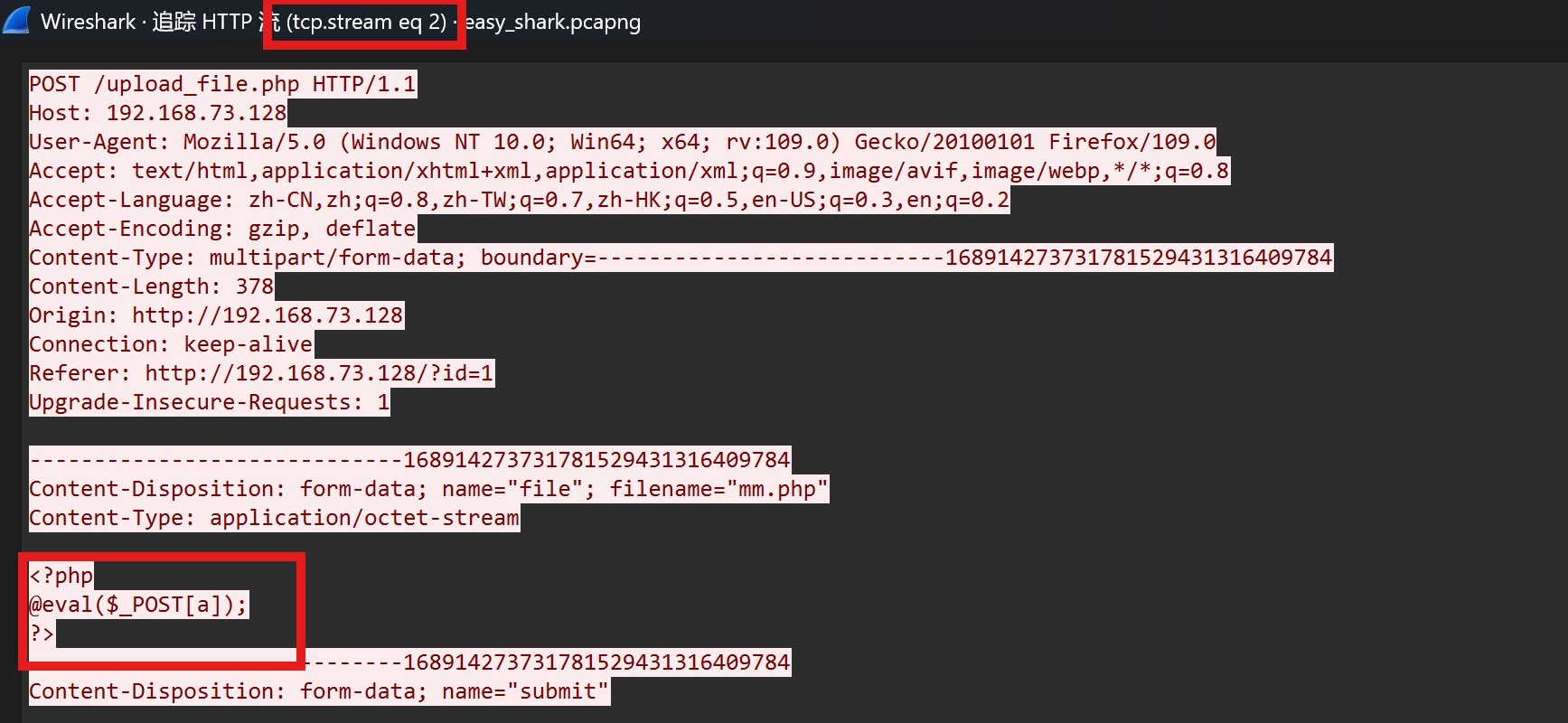

过滤器:http

追踪流 流2

黑客上传了webshell,连接key是a

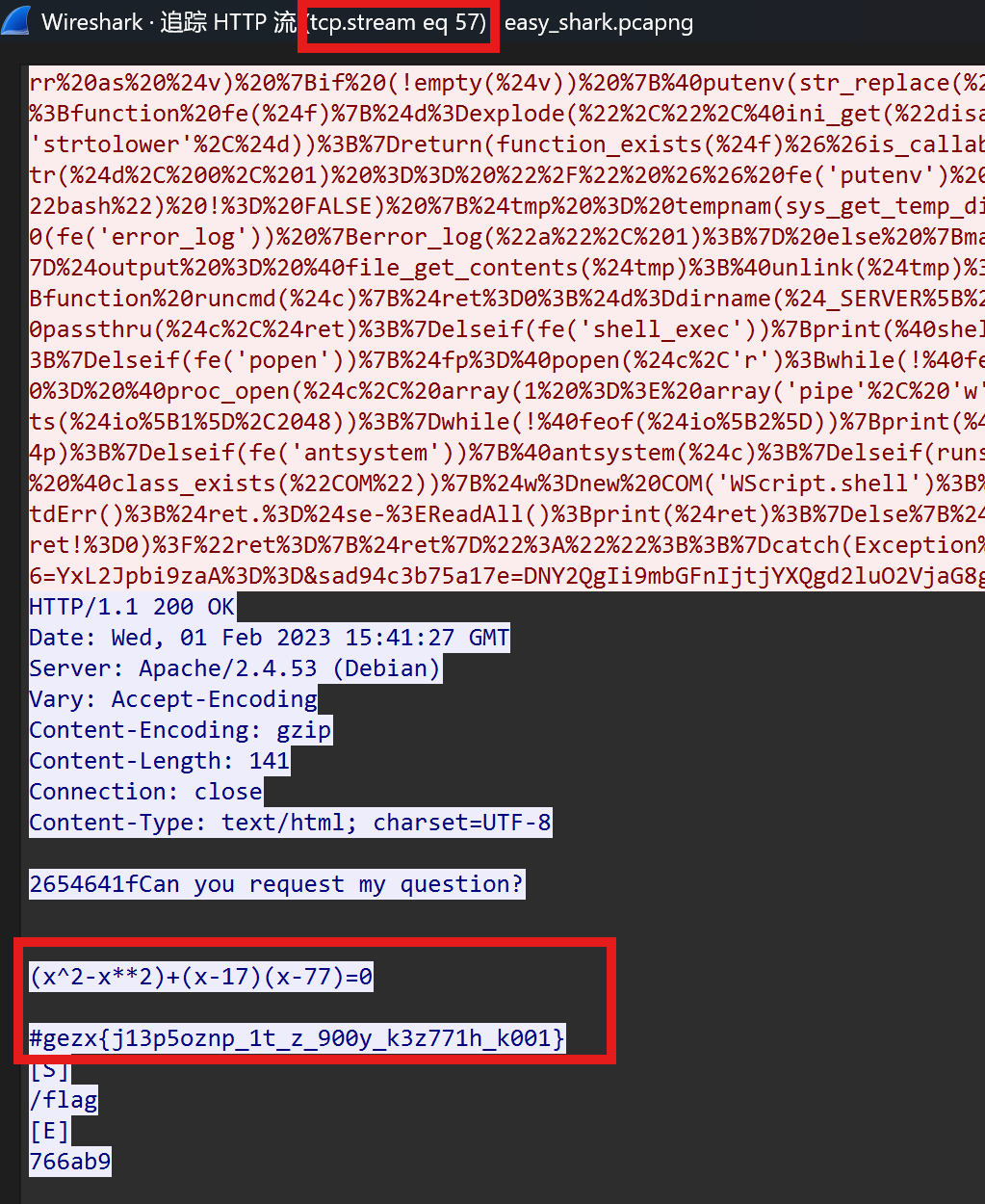

流57

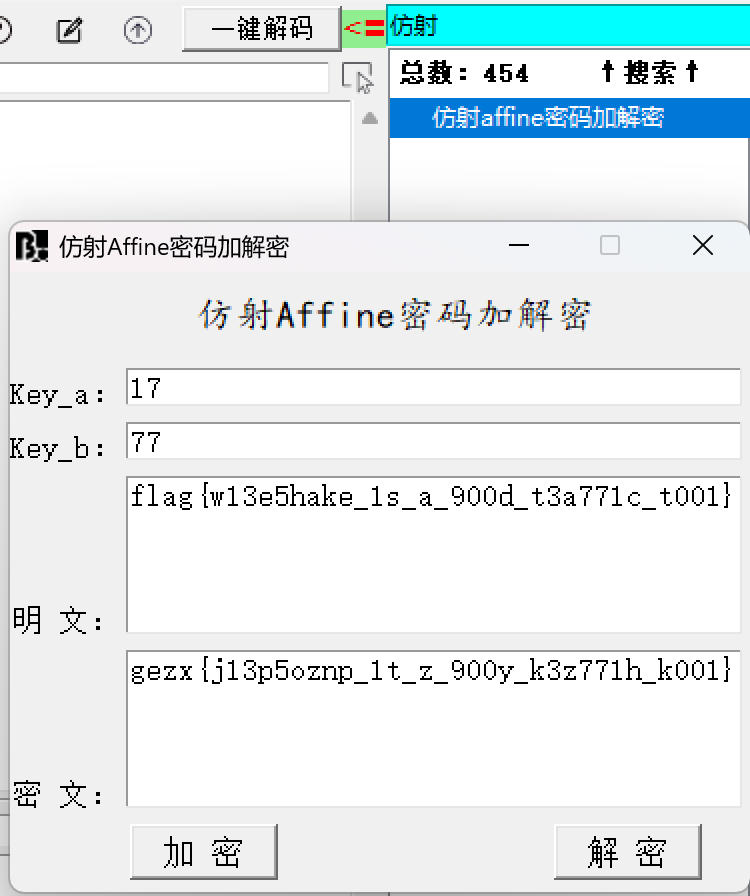

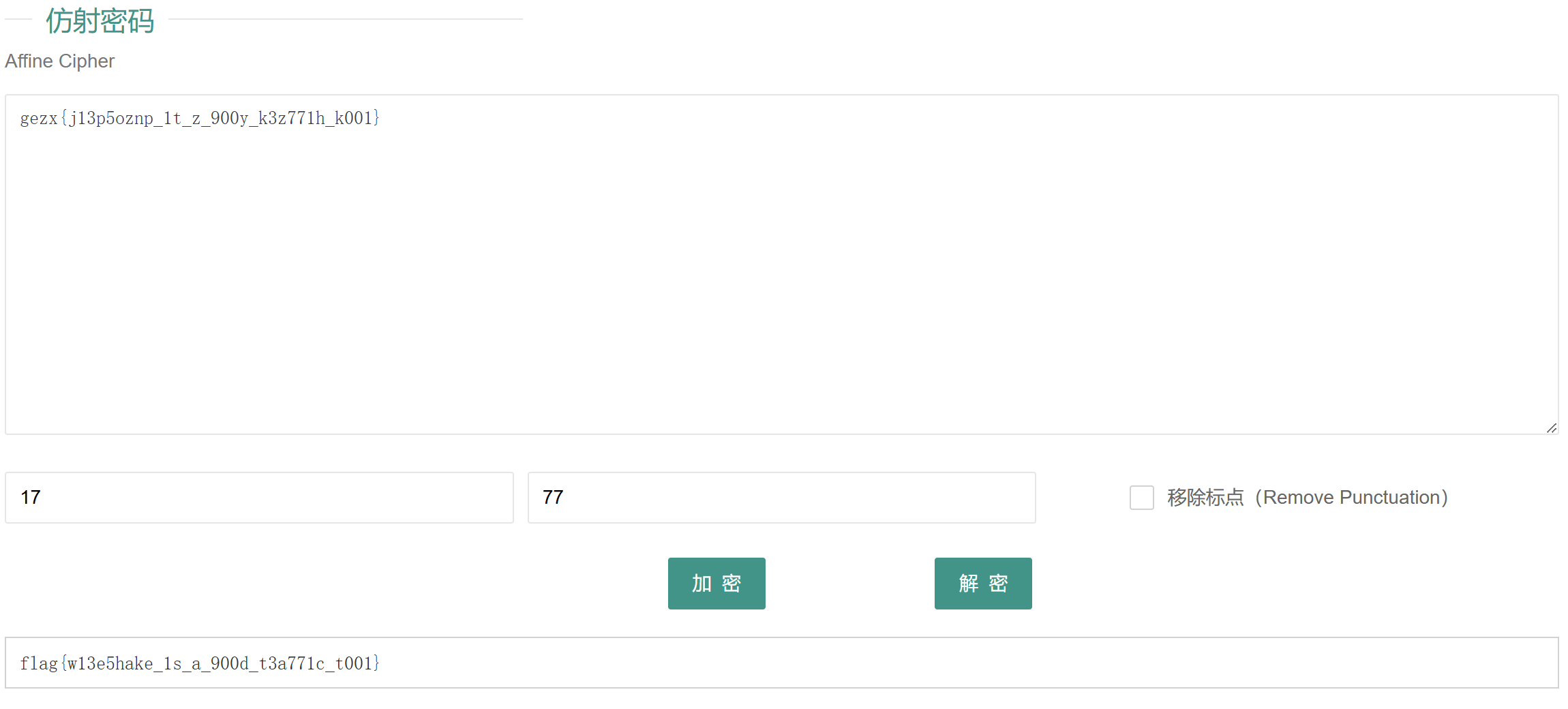

x^2和x**2都是x的平方 方程的解显然是17和77

想到仿射密码

http://www.hiencode.com/affine.html

或者用sbzl的附带

获得flag

NSSCTF{w13e5hake_1s_a_900d_t3a771c_t001_a}

如果实在没看见上面的方程 也可以尝试明文开头爆破 不过不能笃定是仿射密码

# 导入必要的模块

import math

已知信息

cipher_head = “gezx” # 密文开头

plain_head = “flag” # 明文开头

找出所有可能的 (a, b) 密钥对

valid_keys = []

for a in range(1, 26):

# 检查 a 是否与 26 互质(仿射密码要求)

if math.gcd(a, 26) != 1:

continue

for b in range(0, 26):

valid = True

for i in range(len(plain_head)):

m = ord(plain_head[i]) - ord(‘a’) # 明文字母转数字

c = ord(cipher_head[i]) - ord(‘a’) # 密文字母转数字

# 验证加密公式: c ≡ (a*m + b) mod 26

if (a * m + b) % 26 != c:

valid = False

break

if valid:

valid_keys.append((a, b))

计算模逆元的函数

def modinv(a, m):

for x in range(1, m):

if (a * x) % m == 1:

return x

return None

解密函数

def decrypt(ciphertext, a, b):

a_inv = modinv(a, 26)

if a_inv is None:

return None

plaintext = “”

for char in ciphertext:

if ‘a’ <= char <= ‘z’:

c = ord(char) - ord(‘a’)

# 解密公式: m = a_inv * (c - b) mod 26

m = (a_inv * (c - b)) % 26

plaintext += chr(m + ord(‘a’))

else:

plaintext += char

return plaintext

主程序

cipher_full = “gezx{j13p5oznp_1t_z_900y_k3z771h_k001}”

if not valid_keys:

print(“未找到有效密钥”)

else:

print(f”找到 {len(valid_keys)} 组有效密钥:”)

for a, b in valid_keys:

decrypted = decrypt(cipher_full, a, b)

print(f”a={a}, b={b} → {decrypted}”)

[SWPUCTF 2021 新生赛]原来你也玩原神

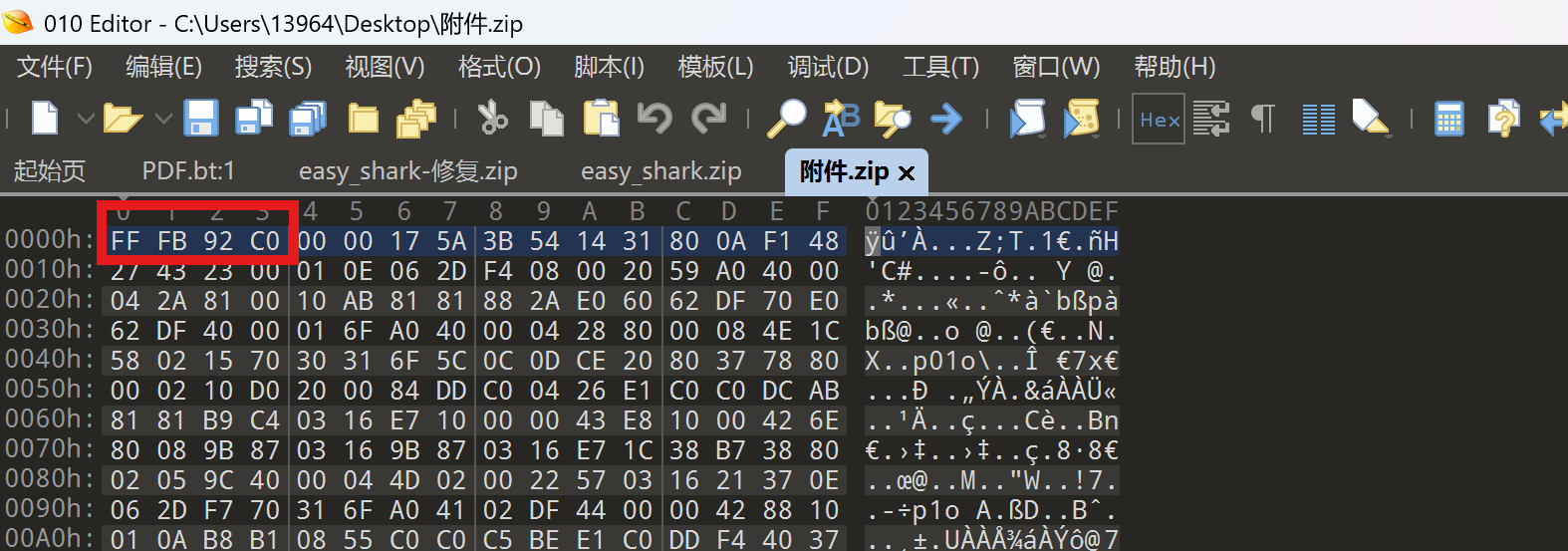

咦?压缩包不是没设密码吗,怎么打不开了

010打开 FF FB 92 C0是mp4格式 改一下后缀名 用AU打开

Mp3Stego

cd C:\Users\13964\Desktop\Misc\虚假的MP3Stego\真实的MP3Stego

他会问你要密码 回车就行 表示空密码

Decode.exe -X 文件名

他不会问你要密码了 这个是无密码的意思

Decode.exe -X -P 文件名

打开txt文件 改后缀改成.zip 解压

NSSCTF{So_you_also_play_Genshin_impact}

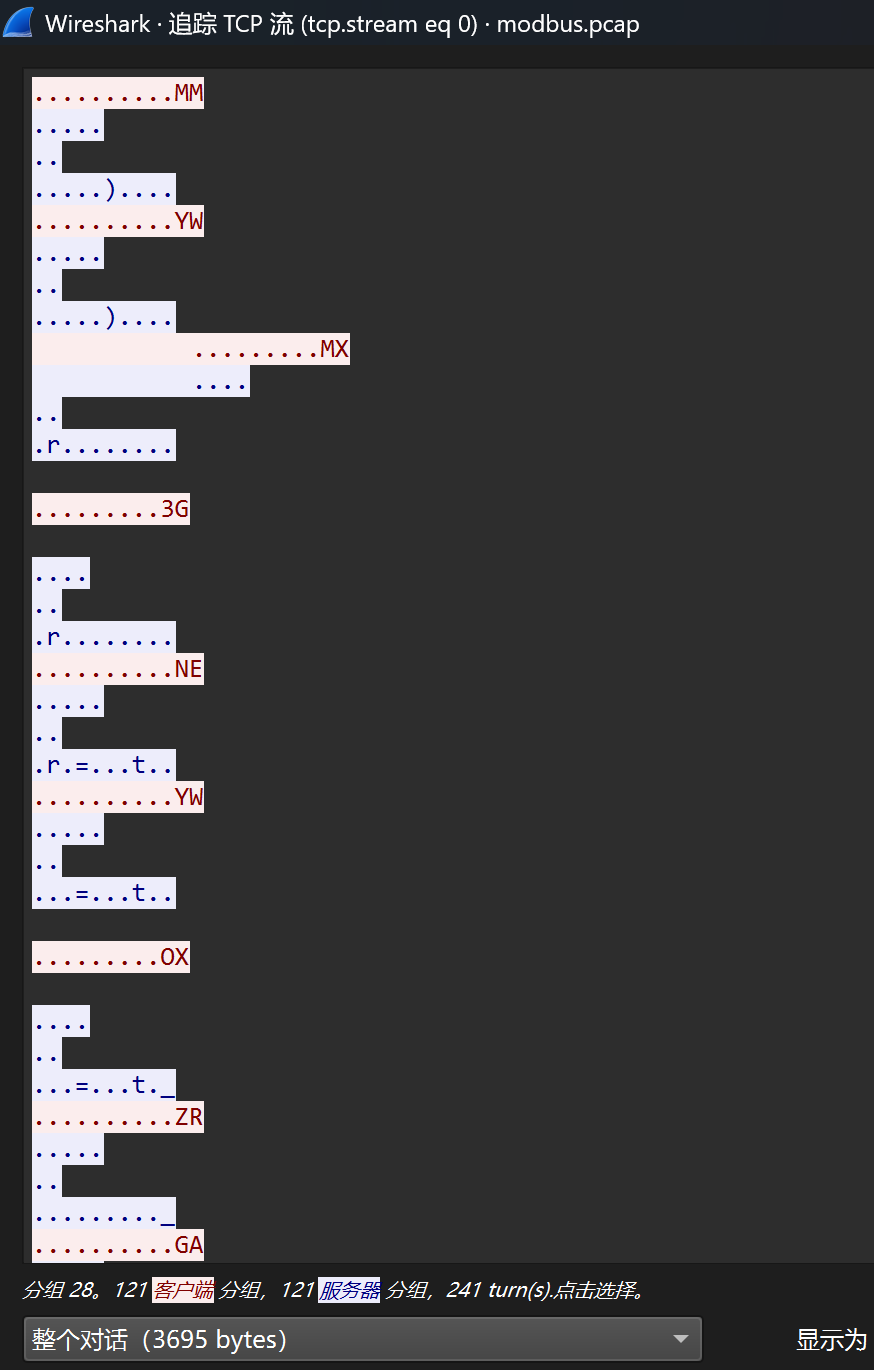

[CISCN 2023 初赛]被加密的生产流量

流量包的名字叫modbus.pcap

过滤器:modbus

追踪流一条一条看

提取编码部分MMYWMX3GNEYWOXZRGAYDA===

base32解码获得flagNSSCTF{c1f_fi1g_1000}

[闽盾杯 2021]DNS协议分析

题目名字叫DNS协议分析

过滤器:dns

搜集到几段Base64编码 拼在一起

ZmxhZ3tlNj.i6ov08.dnslog.cn

YyYWMxNTRj.i6ov08.dnslog.cn

YTM3NmUxYz.i6ov08.dnslog.cn

AwMWVlOGJi.i6ov08.dnslog.cn

ZTgxMzE4Yn0K.i6ov08.dnslog.cn

ZmxhZ3tlNjYyYWMxNTRjYTM3NmUxYzAwMWVlOGJiZTgxMzE4Yn0K

NSSCTF{e662ac154ca376e1c001ee8bbe81318b}